La scarsa Sicurezza Informatica dipende anche dalla pigrizia!

Limitare il rischio di avere il computer infettato da un virus informatico, con un minimo di attenzione, è possibile e spesso richiede veramente pochissimo impegno. Lo sforzo principale è quello di evitare di cliccare su qualsiasi cosa capiti a tiro del tuo mouse!

Non è mia intenzione scrivere una recensione sui numerosi sistemi antivirus in commercio, né d'inondarti di dettagli tecnici. Lo scopo di questo articolo è soltanto quello di analizzare gli aspetti "umani" che concorrono alla diffusione di queste "malattie informatiche" e che c'inducono a comportarci in modi che non sempre rendono la vita facile al nostro antivirus.

L'accenno a un fattore "pigrizia" nel sottotitolo è alla base di questa mia analisi. Ma prima di arrivare "al punto" è necessario fare fare un'introduzione.

Ann.

Ring Intercom di Amazon | Rendi smart il tuo citofono, apertura a distanza, compatibile con Alexa, audio bidirezionale (verificare la compatibilità)

- Rendi smart il tuo citofono (audio o video): puoi parlare con i visitatori e aprire il portone dell'edificio con l'app Ring. (funziona solo con i citofoni compatibili)

- Ricevi avvisi in tempo reale ogni volta che un visitatore suona al citofono e apri l'ingresso dell'edificio, direttamente dall'app Ring. La funzione di apertura a distanza ti consente di aprire il portone senza interrompere una riunione importante, sia che lavori a casa o in ufficio.

- Ring Intercom è compatibile con Alexa, quindi puoi parlare con chi suona al citofono e aprire il portone utilizzando i comandi vocali.

- Fai entrare amici e parenti in casa a orari prestabiliti: invia loro una Chiave ospite con la funzione di Verifica automatica degli ospiti.

- Progettato per l'installazione fai-da-te, Ring Intercom si collega al citofono esistente. Non comporta nessuna modifica funzionale al sistema citofonico del condominio.

- Che si tratti dei tuoi bambini, amici, familiari o di un fattorino Amazon, puoi utilizzare la

Un po' di storia recente... ma non troppo

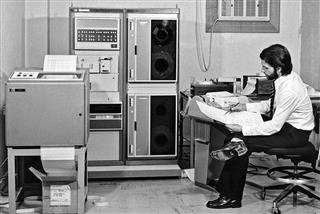

Decenni or sono i computer in uso nelle aziende consistevano essenzialmente in un "cervellone" centrale a cui erano collegati uno o più terminali. Il cervellone elaborava dei dati seguendo le istruzioni dei programmi scritti, byte per byte prima e parola per parola dopo, da programmatori.

Decenni or sono i computer in uso nelle aziende consistevano essenzialmente in un "cervellone" centrale a cui erano collegati uno o più terminali. Il cervellone elaborava dei dati seguendo le istruzioni dei programmi scritti, byte per byte prima e parola per parola dopo, da programmatori.

Questa tecnologia era completamente scollegata dal mondo esterno e, anche se già da allora esistevano dei "virus" scritti più che altro a scopo didattico o per gioco, era pressoché immune da questo tipo di attacchi perché per poter fare "danni" occorreva essere "fisicamente" a contato con il computer centrale o con uno dei terminali.

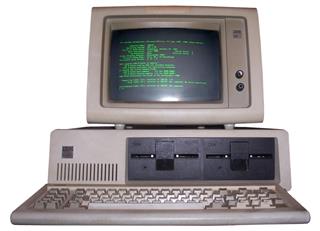

Successivamente l'avanzare della tecnologia ha prodotto computer sempre più piccoli e sempre più economici, tanto economici da poter essere prodotti e acquistati anche per utilizzo personale. Si stava entrando nell'era dei Personal Computer.

Successivamente l'avanzare della tecnologia ha prodotto computer sempre più piccoli e sempre più economici, tanto economici da poter essere prodotti e acquistati anche per utilizzo personale. Si stava entrando nell'era dei Personal Computer.

Ecco che i computer cominciano ad apparire non solo sulle scrivanie dei lavoratori ma anche nelle case, con i primi videogames, i primi programmi di scrittura, i primi piccoli database e tante altre applicazioni di cui le famiglie, più o meno giustificatamente, potevano e volevano usufruire.

La tecnologia era andata avanti e i programmi venivano distribuiti su floppy disk, supporti di cui soltanto gli "ex giovanotti" come me hanno memoria ma che, seppure in formati diversi, hanno occupato la scena mondiale dell'informatica per diversi decenni.

La tecnologia era andata avanti e i programmi venivano distribuiti su floppy disk, supporti di cui soltanto gli "ex giovanotti" come me hanno memoria ma che, seppure in formati diversi, hanno occupato la scena mondiale dell'informatica per diversi decenni.

È stato proprio in questo periodo, grazie all'incrementata diffusione dei computer, che dei "burloni" hanno cominciato a trovare divertente infettarli, mettendo nei guai i poveri utilizzatori.

Cos'è un virus informatico?

A costo di essere "bacchetato" da Google, per evitare d'inventare l'acqua calda mi limiterò a citare l'incipit della definizione fornita da Wikipedia:

A costo di essere "bacchetato" da Google, per evitare d'inventare l'acqua calda mi limiterò a citare l'incipit della definizione fornita da Wikipedia:

«Un virus, in informatica, è un software, appartenente alla categoria dei malware, che è in grado, una volta eseguito, di infettare dei file in modo da riprodursi facendo copie di se stesso, generalmente senza farsi rilevare dall'utente (da questo punto di vista il nome è in perfetta analogia con i virus in campo biologico).»

I virus possono essere di molti tipi. Alcuni si limitano a "fare uno scherzo" non dannoso come per esempio far apparire un testo o un'immagine sullo schermo senza altre conseguenze, altri invece possono arrecare danni, anche seri e irreparabili, ai dati presenti sul computer oppure, forse peggio, rubare informazioni riservate.

Questo mi sembra un ottimo punto per inserire un link a un altro mio articolo intitolato "Perché il backup si deve fare PRIMA?"

Il fattore "pigrizia"

Oltre all'evoluzione informatica e alla diffusione dei computer nelle case, altri fattori hanno contribuito al "successo" dei virus. Primo fra tutti è sicuramente Internet che, collateralmente alla sua indiscussa meravigliosa utilità, ha purtroppo aperto una porta di accesso dall'esterno nei nostri computer. Il che ha ovviamente fatto leccare i baffi a tutti quei "simpaticoni" che si divertono a scrivere questi codicilli malefici e ai quali non è sembrato vero poter raggiungere il loro moralmente (e penalmente) discutibile scopo senza neanche alzarsi dalla sedia.

Ma non è tutto: un altro fattore importante è stato la progressiva, maniacale, perversa ricerca dei produttori di software e di sistemi operativi di nuovi modi per avvicinare gli inesperti al mondo dell'informatica, rendendo "facile" fare quelle cose che una volta potevano fare soltanto degli esperti.

Inutile negarlo: Windows ha dato il maggior contributo a questo obiettivo che, se da una parte ha avuto l'effetto senz'altro positivo di diffondere l'uso del computer, dall'altra ha esagerato nel portare gli utenti a non formarsi quegli "anticorpi" minimi per la sopravvivenza, a non imparare neanche le nozioni base che consentono a un utilizzatore di computer di non cadere nelle "trappole" disposte dagli hacker per catturare le loro vittime, neanche quelle più evidenti che potrebbero essere evitate con un minimo di conoscenza.

E i consumatori sono stati al gioco, hanno permesso che tutto ciò atrofizzasse la loro curiosità, il loro desiderio di comprendere, almeno superficialmente, cosa succede quando si fa un "click". «Perché sprecare tempo per capire quando posso spendere quel tempo per cliccare su tutto ciò che vedo?»

Si, ma come può questa "pigrizia" mettere a rischio il mio computer?

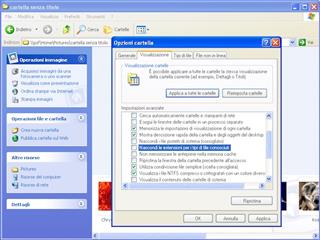

Un esempio di queste "semplificazioni dannose" è l'impostazione di Windows che permette di nascondere l'estensione per i tipi di file "conosciuti" (ovvero quei file che il sistema sa già con quale applicazione aprire), abilitata di default nel sistema operativo di Bill Gates.

Un esempio di queste "semplificazioni dannose" è l'impostazione di Windows che permette di nascondere l'estensione per i tipi di file "conosciuti" (ovvero quei file che il sistema sa già con quale applicazione aprire), abilitata di default nel sistema operativo di Bill Gates.

L'estensione è quella parte, quel suffisso che segue l'ultimo punto (.) nel nome di un file, tramite la quale il sistema operativo riconosce il tipo di file. Ovvero, come esempio, se è un'immagine (NomeFile.jpg, NomeFile.bmp, ecc.), un documento Word (NomeFile.doc o NomeFile.docx), se è un file Excel (NomeFile.xls o NomeFile.xlsx), se è un file di testo puro (NomeFile.txt) o se è un eseguibile (NomeFile.exe, NomeFile.com, NomeFile.bat, NomeFile.cmd, NomeFile.pif, NomeFile.vbs, ecc...).

In base all'estensione Windows decide con quale programma aprire il file.

I tipi di file più adatti per propagare un virus sono gli eseguibili, ma anche alcuni documenti Microsoft Office (con macro e codici VB). È invece difficile, se non impossibile infettare un computer tramite un file di testo.

Per aprire un file di testo NomeFile.txt e mostrarne i contenuti (e/o permettere la modifica) Windows, se non istruito diversamente, utilizza Notepad (Blocco Note). Quindi facendo doppio click su un file NomeFile.txt Windows eseguirà Notepad dicendogli di mostrare i contenuti del file NomeFile.txt

Per aprire un'immagine NomeFile.jpg Windows eseguirà un programma di grafica che mosterà una bella foto delle vacanze e così via.

Con l'opzione "Nascondi le estensioni per i tipi di file conosciuti" attiva, il nome del file mostrato all'utente non sarà più NomeFile.jpg ma semplicemente NomeFile e fin qui nulla di male, tranne per il fatto che gli utenti che hanno iniziato a utilizzare il computer dopo questa innovazione non hanno imparato a riconoscere le estensioni o almeno risconosco soltanto quelle più comuni.

Ma cosa succede se io creo un virus e nomino il file come NomeFile.jpg.exe e inizio a diffonderlo tramite email, internet o qualsiasi altro mezzo?

Con l'opzione che nasconde i caratteri dall'ultimo punto (.) nel nome del file attiva, il malcapitato utente che dovesse ricevere l'email con il mio virus e che sicuramente ignora o ha dimenticato di avere l'opzione che nasconde le estensioni attive, vedrà il mio file maligno come NomeFile.jpg. Sperando di vedere una bella foto delle mie vacanze lo aprirà con un bel doppio click ma, invece di aprire il programma di grafica, Windows eseguirà il codice presente nel file NomeFile.jpg.exe (che è il nome vero del file) e l'utente anziché veder apparire la foto delle vacanze vedrà scomparire i dati dal suo computer... PUFF!!!

Non so quante volte ho dovuto "disinfestare" computer di persone che sono cadute in questa trappola elementare sentendomi dire «Pensavo che fosse una fattura... io ho solo fatto doppio click!»

Ma disattivare l'opzione dei tipi di file conosciuti non basta: un altro trucco utilizzato, soprattuto negli allegati delle email, è quello degli "spazi". Riferendomi all'esempio precedente, cosa succederebbe se nominassi il file eseguibile del mio virus come NomeFile.jpg .exe?

L'utente, anche nel caso in cui abbia disabilitato l'opzione che nasconde le estensioni dei tipi di file conosciuti, potrebbe "vedere" soltanto la parte iniziale del nome NomeFile.jpg, sia perché il nome potrebbe essere troppo lungo per essere visualizzato interamente nello spazio disponibile, sia perché è facile che il nostro occhio si fermi ai caratteri prima degli spazi, ignorando la parte successiva.

Cosa si può fare per limitare questo tipo di problemi?

È ottima prassi non aprire mai gli allegati direttamente dal programma di posta, soprattutto se provenienti da mittenti sconosciuti. È sempre meglio salvare l'allegato sul nostro disco (senza lanciarlo) e avere così la possibilità di visualizzarne il nome nella sua interezza. Questo ci permetterà anche di utilizzare il nostro antivirus (non sempre integrato col programma di posta elettronica) per analizzare il file alla ricerca di eventuali problemi PRIMA del fatale "doppio-click".

Conclusioni

Non esiste un metodo sicuro al 100% per proteggersi dai virus ma, oltre a installare e AGGIORNARE SPESSO un buon antivirus, si può ridurre il rischio di "contagi" spendendo un po' di tempo nell'imparare qualcosa di più, almeno sulle basi del funzionamento del nostro computer. Ti assicuro che sarà tempo speso bene, che man mano che apprenderai nuove nozioni la curiosità ti spingerà ad apprenderne altre anche se non riguardano strettamente i tuoi interessi.

Ma soprattutto ti assicuro che il tempo speso ti aiuterà a evitare di perderne 10, 100 volte di più limitando il rischio che una "bestiaccia" distrugga il tuo lavoro di settimane, mesi, anni o i tuoi ricordi più cari che hai affidato alle capienti memorie del tuo computer.

Quindi, se hai un dubbio chiedi a un collega, a un amico o a un parente! È sempre meglio chiedere una volta di più che una volta di meno, ma soprattutto...

NON CLICCARE SU TUTTO QUELLO CHE TI CAPITA A TIRO SENZA RIFLETTERE!

Potresti essere interessato a leggere anche il mio articolo Email con minacce e richiesta riscatto dal tuo stesso indirizzo.